Questo sito utilizza i cookie. Continuando a navigare nel sito accetterai l'uso dei cookie.

Iscriviti alla newsletter per ricevere le ultime notizie, gli aggiornamenti e le offerte speciali direttamente nella tua casella di posta

CorCom Maggio 20, 2026 0 2

Il gruppo francese lancerà una nuova società locale e indipendente per gestire u...

CorCom Maggio 19, 2026 0 3

Dati sensibili, procurement, supply chain e servizi essenziali entrano nel perim...

Hardware Upgrade Maggio 13, 2026 0 2

Foxconn conferma l'attacco informatico subito dalla cyber-gang Nitrogen che dich...

Agenda Digitale Maggio 8, 2026 0 3

La sentenza della Corte di Giustizia UE impone ai gestori di marketplace control...

Wired Italia Apr 27, 2026 0 20

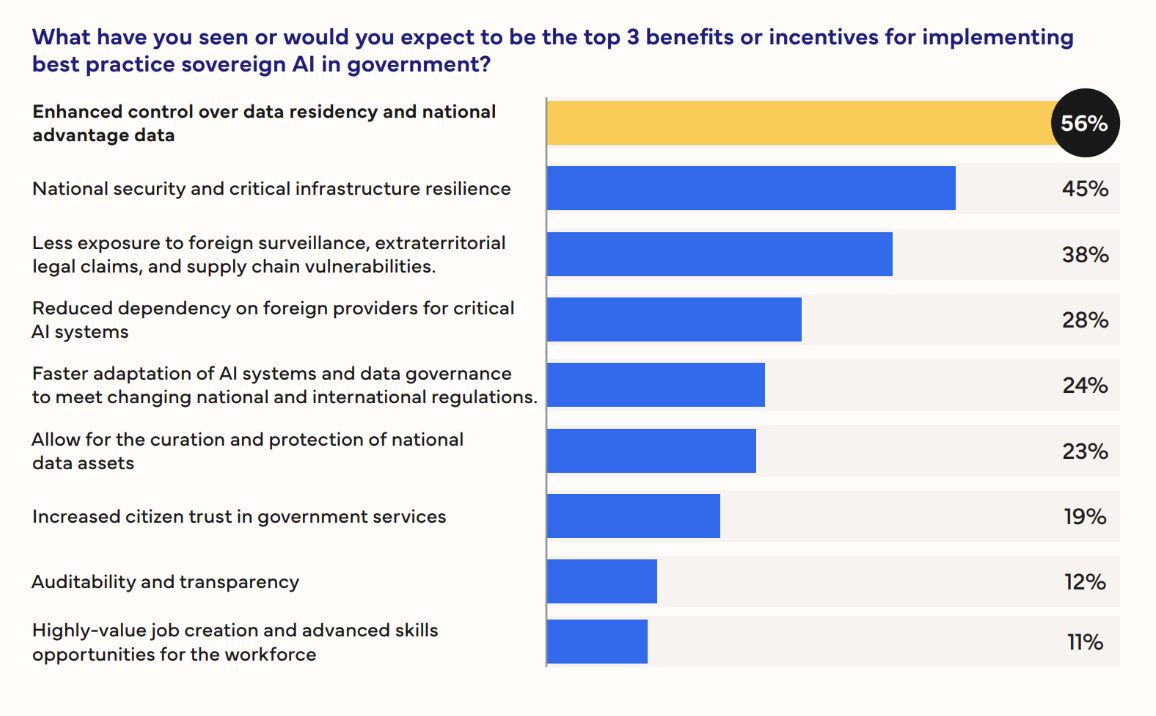

Usare l'intelligenza artificiale senza mettere a rischio i propri dati è possibi...

Punto Informatico Apr 20, 2026 0 5

L'email indica una modifica all'account Apple e l'acquisto di un iPhone, ma si ...

Punto Informatico Apr 9, 2026 0 1

Sono in aumento gli attacchi di phishing che sfruttano l'autenticazione con cod...

Punto Informatico Marzo 5, 2026 0 3

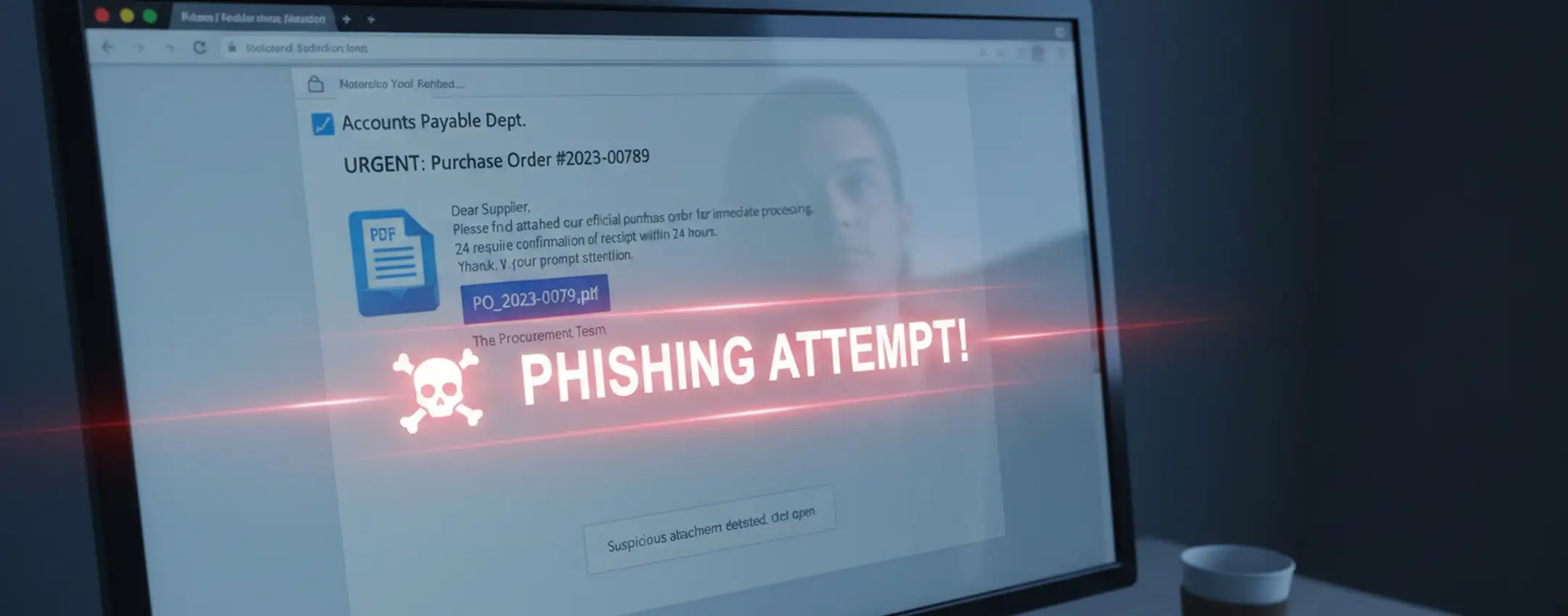

Un innocuo ordine di acquisto in PDF potrebbe nascondere malware che raccolgono...

Questo sito utilizza i cookie. Continuando a navigare nel sito accetterai l'uso dei cookie.