Questo sito utilizza i cookie. Continuando a navigare nel sito accetterai l'uso dei cookie.

Iscriviti alla newsletter per ricevere le ultime notizie, gli aggiornamenti e le offerte speciali direttamente nella tua casella di posta

CorCom Maggio 29, 2026 0 2

La società di Mountain View ha scelto l'operatore per commercializzare i nuovi s...

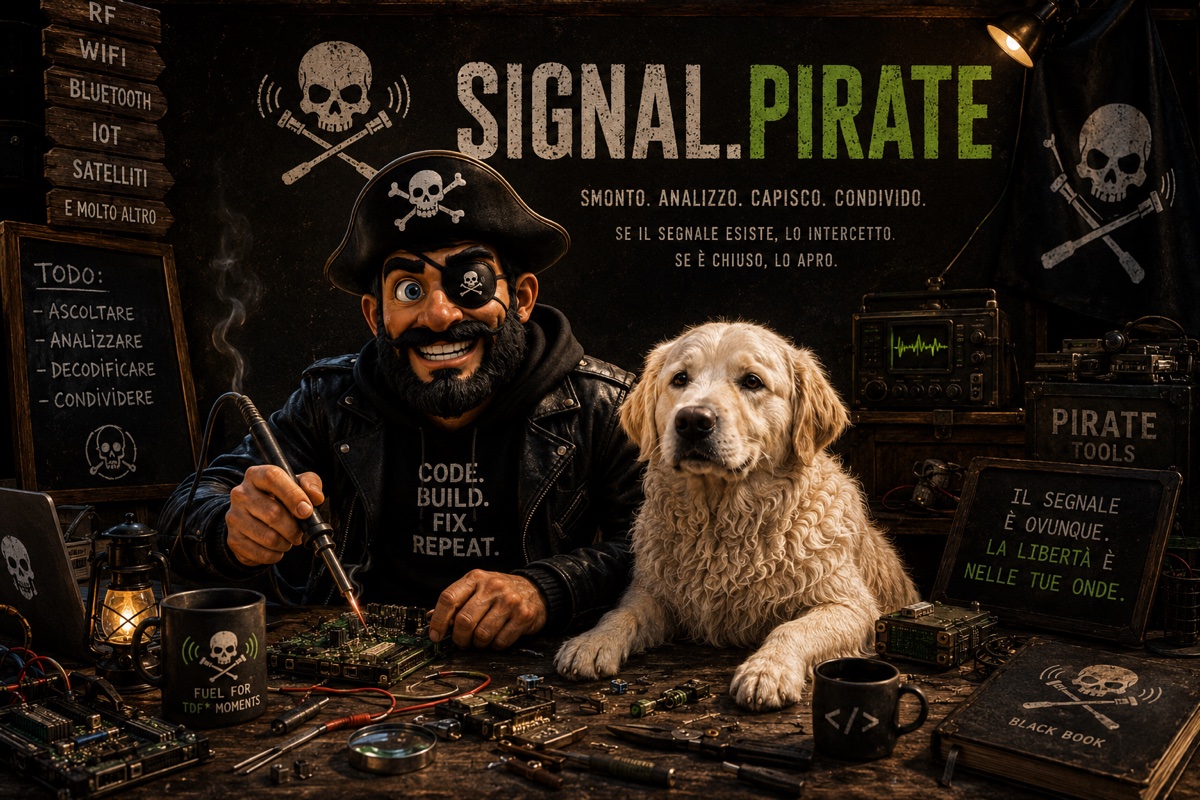

Signal Pirate Maggio 27, 2026 0 32

La iena sta facendo il corso di aggiornamento online della PA e in un quesito sb...

Punto Informatico Maggio 22, 2026 0 2

Discord ha comunicato che tutte le chiamate audio e video su qualsiasi disposit...

Agenda Digitale Maggio 19, 2026 0 2

I computer quantistici minacciano gli algoritmi crittografici su cui si reggono ...

Agenda Digitale Maggio 13, 2026 0 1

I malware polimorfici rendono più complessa la difesa dei sistemi post-quantisti...

Punto Informatico Maggio 13, 2026 0 3

La Electronic Frontier Foundation ha criticato la decisione di Meta di rimuover...

Hardware Upgrade Maggio 12, 2026 0 12

Il rilascio di iOS 26.5 introduce il supporto alla crittografia end-to-end per l...

Punto Informatico Maggio 12, 2026 0 2

Un moderno cloud storage non può esimersi dal fornire tutto il necessario per t...

Questo sito utilizza i cookie. Continuando a navigare nel sito accetterai l'uso dei cookie.

_720.jpg)